No relatório State of Cybersecurity da Accenture, conclui-se que o custo médio de um ataque para as empresas está, atualmente, em 380 mil dólares (cerca de 322 mil euros). Já o relatório de 2020 Cost of a Data Breach da IBM coloca os custos totais de um ataque num patamar 10 vezes superior: 3,86 milhões de dólares (aproximadamente 3,27 milhões de euros). Independentemente da dimensão da sua empresa, custos desta ordem podem ser devastadores.

O relatório da IBM também concluiu que 76 % dos inquiridos esperava que o trabalho remoto «aumentasse o tempo para identificar e conter uma falha de segurança».

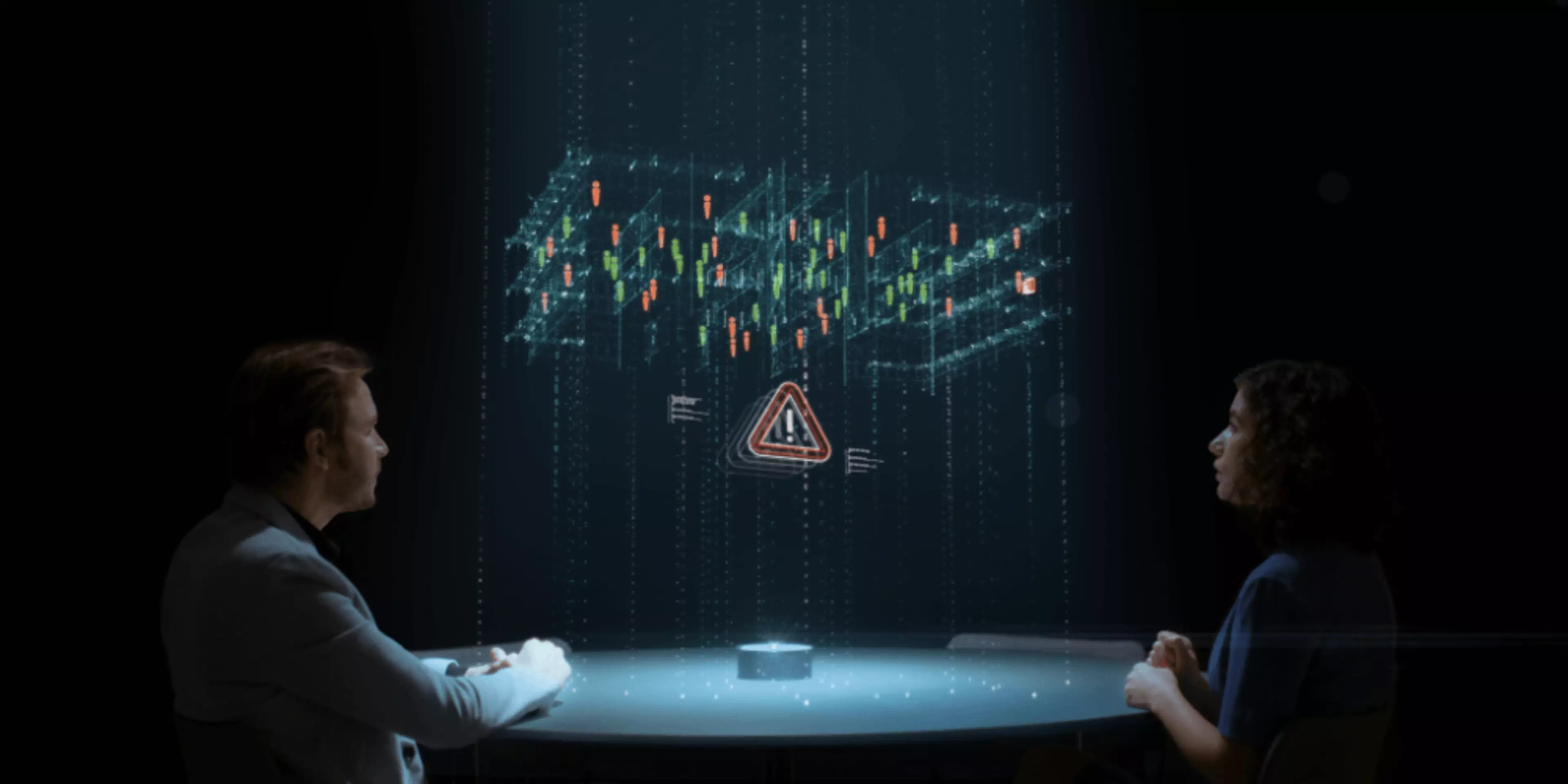

Como detetar uma fraude informática

Com toda a incerteza trazida pela COVID-19 às empresas, a questão volta a surgir: os dados mais críticos da sua empresa estão seguros? Saberia como proteger a sua empresa de ataques informáticos ou o que fazer em caso de violação de dados? Ou ainda precisa de estabelecer um ambiente digital seguro?

É crucial para a sobrevivência da sua empresa garantir que está preparada para os riscos de segurança mais recentes. Deixamos-lhe as melhores dicas para o ajudar a conhecer os novos desafios da cibersegurança:

Implemente um modelo Zero Trust As organizações seguem, tradicionalmente, uma abordagem castle-and-moat, isto é, permitindo o acesso apenas a pessoas que fazem parte da rede ― e assumindo que, uma vez protegidas as operações da empresa, o resto será assegurado. No entanto, se a sua força de trabalho já não estiver centralizada, torna-se cada vez mais premente defender cada pessoa de forma individual.

O princípio Zero Trust segue uma metodologia de segurança centrada no pressuposto de que nenhuma pessoa ou dispositivo, dentro ou fora de uma rede pode ser automaticamente confiável. É uma abordagem holística à segurança da rede, que implica uma vasta gama de tecnologias e bens, e na qual os utilizadores e dispositivos devem ser autenticados e autorizados ao longo de múltiplos perímetros menores antes de aceder aos dados.

Uma vez estabelecida a confiança inicial, a arquitetura é mantida por meio de uma combinação de protocolos, incluindo autenticação multifator, acesso privilegiado e monitorização em tempo real.

Projeta a sua empresa e clientes durante o teletrabalho com uma estratégia de defesa em camadas Com uma força de trabalho distribuída, o número de endpoints a proteger aumenta drasticamente. Estaria certo se pensasse que alargar a sua rede corporativa às casas das pessoas com VPN, SSL e monitorização remota do sistema é o primeiro passo a dar para se manter protegido.

No entanto, se está a tentar evitar perdas financeiras e melhorar o valor global da sua rede, criar camadas para os protocolos de segurança é a sua melhor linha de defesa global. Reduzirá os falsos positivos que impedem a sua empresa de manter a interação com contactos legítimos, enquanto, simultaneamente, verá a sua visibilidade melhorada.

Ao estabelecer um caminho verificado, que vai da rede para o servidor, seguindo pelo meio um conjunto definido de pontos, as ameaças são detetadas mais rápida e facilmente, e eliminadas sem abrandar o funcionamento do sistema. O conceito de segurança em camadas cria assim uma rede entrelaçada de proteção, que impede intrusos indesejados de lhe acederem (ou a permanência por longos períodos) dentro do seu sistema.

Privilegie segurança dinâmica e ações em tempo real Se existe uma tendência prevalente e da qual todos devemos estar cientes é a procura em tempo real ― quer se trate de uma recolha, de entregas da Amazon Prime ou da velocidade da Internet. O mesmo é aplicável à cibersegurança e ainda mais quando não se tem uma base única de controlo.

O que recomendamos é a adoção de uma filosofia de administração constante e de agilidade, que avalia continuamente diferentes vetores de ataque. Adotar esta abordagem significa compreender (e estar preparado para) a forma como os hackers e adversários podem utilizar uma fraqueza do seu sistema, penetrando na sua infraestrutura e na sua rede para aceder a dados confidenciais. Se utilizar os dados em seu benefício pode erigir uma melhor inteligência de combate a ameaças, que as antecipa mesmo antes de se tornarem prejudiciais.

Como apoio à construção deste perfil dinâmico de risco, as organizações também devem procurar implementar uma ação de cibersegurança de fora para dentro. Esta abordagem pressupõe a pesquisa ativa na Internet, nas redes sociais, até mesmo em comunidades de hackers, para compreender melhor que propriedade intelectual, registos financeiros, dados pessoais e outros tipos de bens são facilmente acessíveis.

E, por último, sublinhamos que a sua estratégia de cibersegurança deve ser um documento vivo, revisto pelo menos mensalmente, se não com mais frequência, para verificar e antecipar novas ameaças externas que possam exigir preparação.